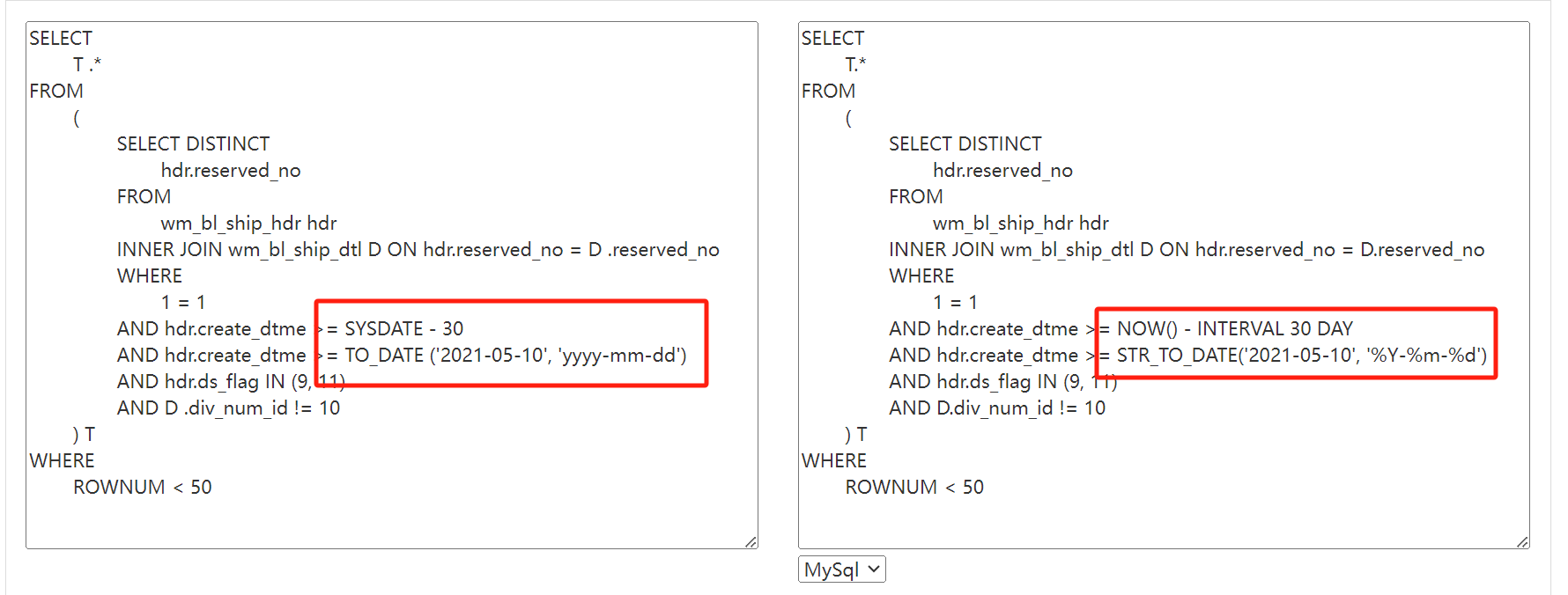

在线SQL转换工具,Oracle、Mysql、SQLServer语句互转。

在线SQL转换工具,Oracle、Mysql、SQLServer语句互转。

https://www.devtools.cn/convert/sqlconvertsql/

可以用于不同数据库之间的SQL语句转换,不管是创建、查询、修改还是任何级联语句都支持。

非常实用。

能不能在 maven build之后执行dos命令

在Maven构建过程中执行DOS命令(或任何其他系统命令)可以通过使用exec-maven-plugin插件来实现。该插件允许你在Maven生命周期的不同阶段执行系统命令。

要在Maven构建之后执行DOS命令,你可以将exec-maven-plugin配置到pom.xml文件中的<build>部分,并将其绑定到适当的生命周期阶段上,例如install或deploy。以下是一个示例配置,它在Maven构建完成后执行一个简单的DOS命令:

<project>

<!-- ... other configurations ... -->

<build>

<plugins>

<!-- ... other plugin configurations ... -->

<!-- Exec Maven Plugin Configuration -->

<plugin>

<groupId>org.codehaus.mojo</groupId>

<artifactId>exec-maven-plugin</artifactId>

<version>3.0.0</version> <!-- Use the latest version available -->

<executions>

<execution>

<id>exec-dos-command</id>

<phase>install</phase> <!-- Bind to a lifecycle phase, e.g., install -->

<goals>

<goal>exec</goal>

</goals>

<configuration>

<executable>cmd</executable>

<arguments>

<argument>/c</argument>

<argument>你的DOS命令</argument>

<!-- 例如,echo Hello, World! -->

<!-- <argument>echo Hello, World!</argument> -->

</arguments>

</configuration>

</execution>

</executions>

</plugin>

</plugins>

</build>

</project>

在上述配置中,将你的DOS命令替换为你希望执行的实际命令。<executable>标签用于指定要执行的命令,而<arguments>标签用于指定该命令的参数。/c参数告诉cmd程序执行后面的命令然后终止。

请确保你使用的是最新版本的exec-maven-plugin插件,并根据你的需求调整<phase>元素,以便在正确的生命周期阶段执行命令。

此外,如果你需要在多个阶段执行命令,可以为每个阶段添加一个额外的<execution>配置块,并为每个块指定不同的<id>和绑定到不同的<phase>。

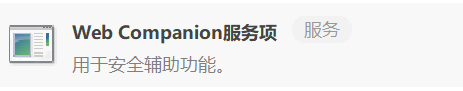

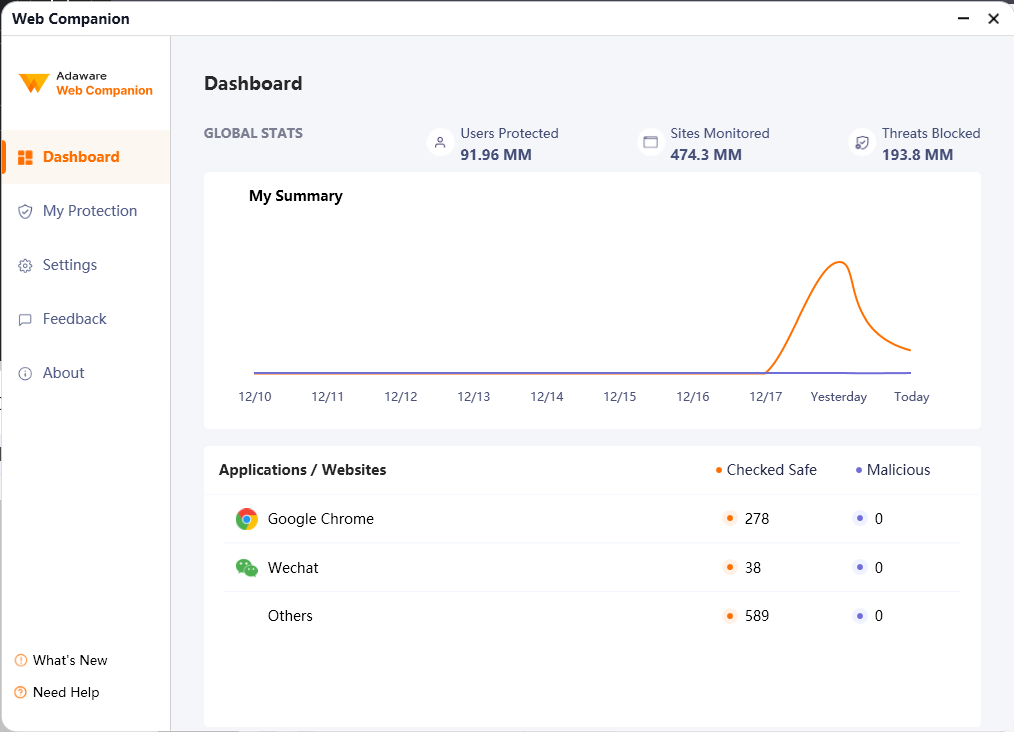

系统右下角提示的 web companion 有什么用

Web Companion 是由 Lavasoft(现名为 Adaware)开发的一个程序,最初旨在防止计算机受到恶意软件和间谍软件的影响。这个程序声称能够阻止未经授权的浏览器设置更改,并阻止重定向到恶意网站。

然而,关于 Web Companion 存在一些争议。首先,它常常在用户不知情的情况下与其他程序一起安装。其次,Lavasoft 被 Solaria Fund 收购后,该公司被指控以提供“高级支持”的承诺欺骗用户销售“免费/开源”软件。此外,Web Companion 可能会更改用户的浏览器设置,并可能监视用户的在线活动以及获取用户的文件和信息。

值得注意的是,尽管 Web Companion 会收集个人和私人信息并将其发送给第三方,但它并不被视为病毒,因为它不会对计算机造成不可修复的损害。

如果您的计算机已经安装了 Web Companion,并且您想要卸载它,可以通过控制面板手动卸载,或者使用反恶意软件工具。卸载时,可能还需要从浏览器中删除相关插件和进行恶意软件扫描。

总的来说,虽然 Web Companion 有一些实用功能,但由于其安装方式和潜在的隐私风险,通常建议用户谨慎对待或卸载该程序。

元梦之星火热开服,教你免费拿下新皮肤!

《元梦之星》已经在12月15日正式开服了!相信很多星宝玩家已经在游戏中体验各种有趣的模式,探索奇思妙想的地图,获得精美好看的皮肤了吧~

今天给大家带来超有用的元梦之星开服攻略,超级多的好看皮肤统统可以免费收入囊中,一起来看看怎么获得吧!

①游戏预约专属皮肤:

玩家在QQ或者微信游戏中心中预约元梦之星游戏,可以免费获得游戏预约皮肤好礼,QQ游戏专属预约可以免费获得【超音速少女】和【暗夜玫瑰】,微信游戏专属预约可以免费获得【电音迷妹】和【瑶光公主】,同时还可以预约获得王者联名元梦时装【孙尚香】。

王者联名元梦时装【时之祈愿--瑶】、【星空梦想--鲁班七号】、【时之奇旅--妲己】三款皮肤在不同的专属渠道,邀请两位好友注册元梦之星助力免费获得。

②庆典签到皮肤:

玩家在游戏中进行每日庆典签到,不仅可以获得星愿币宝箱,签到第四天还可以免费获得元梦之星和美团外卖联名的外卖小哥皮肤【星骑士】。

③星宝来啦皮肤:

玩家在游戏中参加“星宝来啦”福利活动,连续登录2天就可以免费获得经典的企鹅皮肤【幸运鹅】,连续登录3天就可以免费获得稀有的【骑士背包】。

④王者荣耀小乔联名时装:

玩家可以在游戏活动界面通过微信或者QQ给好友们分享红包,同时也可以领取好友分享的红包,累计6次就必得小乔联名皮肤,【山海·琳琅生 小乔】皮肤属于非凡品质,有专属的皮肤特效。

⑤星动票选皮肤:

在12月15日至12月23日,玩家在游戏中完成任务获得投票券,使用投票券给心仪的皮肤投票,活动结束后投票数最多的非凡品质皮肤将会作为福利赠送给玩家们。

⑥等级奖励了皮肤:

玩家们通过游玩各种游戏模式升级,当等级达到5级时,可以免费领取经典皮肤【虎子哥】,当等级达到10级时,可以免费领取经典皮肤【易斑斑】。

⑦段位奖励皮肤:

在元梦之星新赛季,玩家通过排位游戏上分,当排位等级达到白银祈愿星Ⅲ段,可以免费获得经典皮肤【小红狐】;当排位等级达到铂金典藏星Ⅴ段,可以免费获得稀有皮肤【兔叽叽】。

⑧首充皮肤:

玩家首充任意金额可以解锁领取稀有皮肤【橙小兔】,累计充值满6元可以解锁领取稀有皮肤【悟小空】和【唐小僧】。玩家们可以在对应的客户端参加开服福利活动,当等级达到3级和10级时,可以在QQ游戏中心中参加活动获得Q币和红包奖励,在微信游戏中参加活动获得红包奖励,就等于免费充值领取皮肤。

看到这么多好看的皮肤可以免费获得,玩家们是不是十分的激动,快快打开游戏,多多升级、上分、助力、参加活动就能把奖励通通拿到!

三叔轻型工具箱

下载地址:https://wwd.lanzn.com/i2TDN1unrmrg

有问题联系我:shasanshu

为了后续更好的开发,所以定价为:30/年

目前支持如下功能:

视频转mp3

视频转mp4

合并ts文件到mp4

M3U8下载工具

视频增加水印(开发中)

图片工具

图片压缩

追加水印

图片格式转换

图片等比缩放

gif拆解图片

其他工具

二维码工具

读取粘贴板里的二维码

下载工具(多线程)

OCR文字识别(支持多国语言)

开发工具

Base64编码

MD5加密

AES加密解密

URL编码

模拟网络请求(开发中)

代码压缩格式化(开发中)

form-data 和 x-www-form-urlencode的区别

"form-data" 和 "x-www-form-urlencoded" 都是常见的用于在 HTTP 请求中传递表单数据的编码格式。它们之间的主要区别在于数据的格式和编码方式。

数据格式:

"form-data": 使用一种多部分 MIME 格式来表示表单数据。每个字段都被表示为一个独立的部分,每个部分都有自己的头部信息和数据。这种格式支持传输二进制数据和大文件。

"x-www-form-urlencoded": 使用键值对的形式将表单数据编码为一个字符串。每个字段都被编码成 "key=value" 的形式,并使用 "&" 连接多个字段。

编码方式:

"form-data": 不对数据进行编码,直接将二进制数据或文本数据作为部分的内容发送。

"x-www-form-urlencoded": 对数据进行 URL 编码。特殊字符会被转义成 %xx 的形式,空格会被转义成 "+" 或 "%20"。

适用场景:

"form-data": 适用于需要上传文件或传输二进制数据的场景,例如文件上传功能。

"x-www-form-urlencoded": 适用于传输简单的表单数据,例如登录表单或搜索框。

需要注意的是,对于 "form-data" 编码方式,通常需要使用特定的客户端库或工具来构建请求,而 "x-www-form-urlencoded" 则是 HTTP 默认的编码方式,可以直接在请求的 body 中使用。

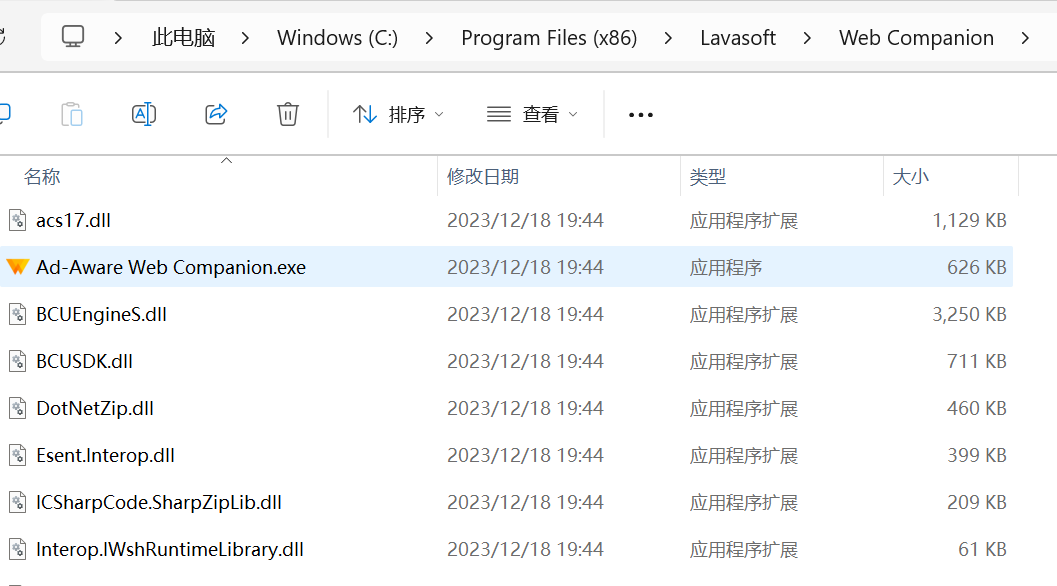

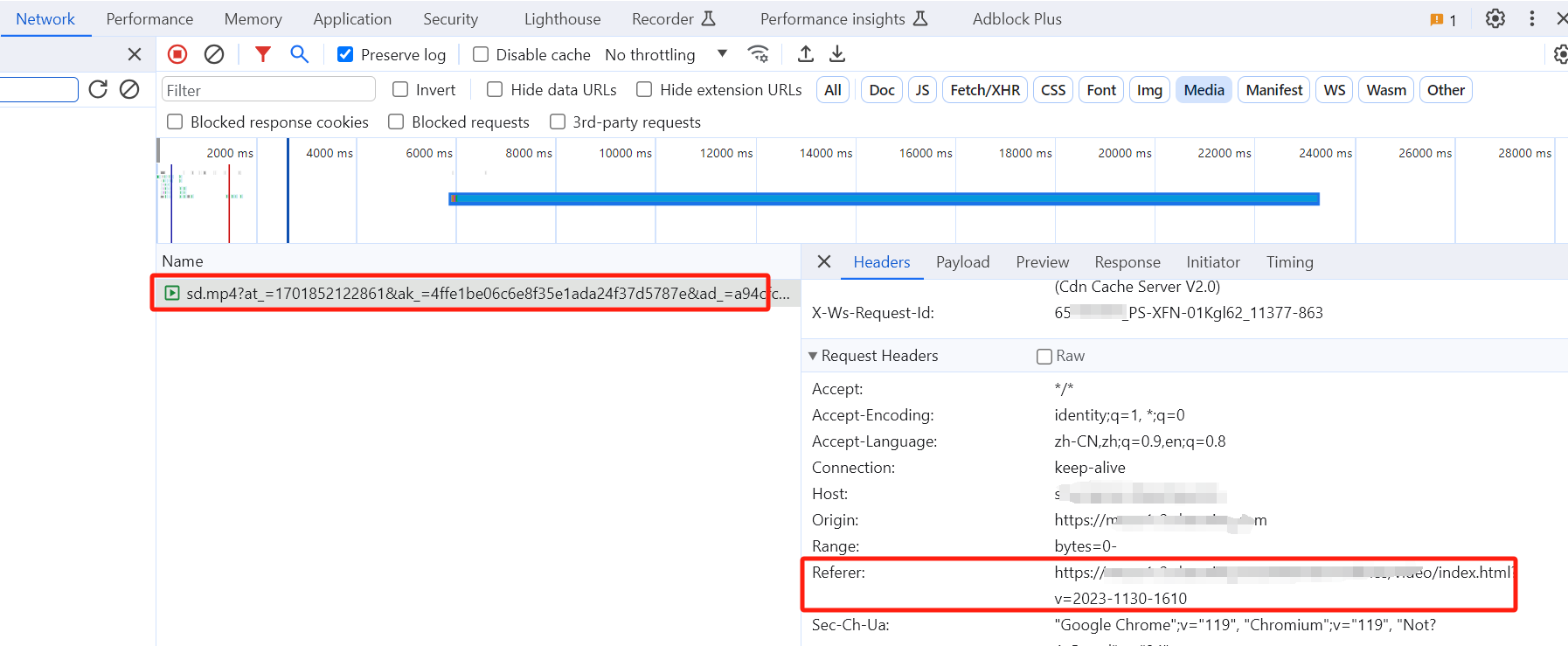

在 Chrome、360、Firefox、Edeg 浏览器中获取 User-Agent、Referer 和 Cookies

通过网页开发者工具可以轻松地获取请求的 User-Agent、Referer 和 Cookies。以下是如何在不同的主流浏览器中执行这些操作的方法:

在 Chrome、360 浏览器中获取 User-Agent、Referer 和 Cookies

打开 Chrome 浏览器并导航到要检查的网站。

右键单击页面上的任何地方,然后选择 "检查" 或按下快捷键

Ctrl + Shift + I或Cmd + Option + I(Mac)来打开开发者工具。

在开发者工具的顶部菜单中,切换到 "

Network"(网络)选项卡。刷新页面(F5 或点击地址栏旁边的刷新按钮)以开始捕获网络请求。

在请求列表中,找到您感兴趣的请求(通常是一个网页或资源的名称)。

单击该请求,然后在右侧的面板中,您将看到不同的选项卡,其中包括 "

Headers"(头部)、"Preview"(预览)和 "Cookies"(Cookie)。User-Agent 信息通常在 "Headers" 选项卡的 "Request Headers"(请求头部)部分中,名为 "User-Agent"。

Referer 信息通常在 "Headers" 选项卡的 "Request Headers" 部分中,名为 "Referer"。

Cookies 信息可以在 "Cookies" 选项卡中找到,其中列出了与该请求相关的所有 Cookie。

在 Firefox 浏览器中获取 User-Agent、Referer 和 Cookies

打开 Firefox 浏览器并导航到要检查的网站。

右键单击页面上的任何地方,然后选择 "检查元素" 或按下快捷键

Ctrl + Shift + I(Windows/Linux)或Cmd + Option + I(Mac)来打开开发者工具。在开发者工具的顶部菜单中,切换到 "

Network"(网络)选项卡。刷新页面以开始捕获网络请求。

在请求列表中,找到您感兴趣的请求。

单击请求,然后在右侧的面板中,您将看到不同的选项卡,包括 "

Headers"、"Params" 和 "Cookies"。User-Agent 信息通常在 "Headers" 选项卡的 "Request Headers" 部分中,名为 "User-Agent"。

Referer 信息通常在 "Headers" 选项卡的 "Request Headers" 部分中,名为 "Referer"。

Cookies 信息可以在 "Cookies" 选项卡中找到,其中列出了与该请求相关的所有 Cookie。

请注意,要获取 Cookies 信息,您可能需要首先进行身份验证或与网站进行互动,以确保 Cookie 已经设置在浏览器中。此外,某些网站可能会限制或隐藏某些请求头信息,包括 User-Agent 和 Referer。

在 Microsoft Edge 浏览器中获取 User-Agent、Referer 和 Cookies

打开 Microsoft Edge 浏览器并导航到要检查的网站。

右键单击页面上的任何地方,然后选择 "检查元素" 或按下快捷键

Ctrl + Shift + I(Windows/Linux)或Cmd + Option + I(Mac)来打开开发者工具。在开发者工具的顶部菜单中,切换到 "

Network"(网络)选项卡。刷新页面以开始捕获网络请求。

在请求列表中,找到您感兴趣的请求。

单击该请求,然后在右侧的面板中,您将看到不同的选项卡,包括 "

Headers"(头部)和 "Cookies"(Cookie)。User-Agent 信息通常在 "Headers" 选项卡的 "Request Headers"(请求头部)部分中,名为 "User-Agent"。

Referer 信息通常在 "Headers" 选项卡的 "Request Headers" 部分中,名为 "Referer"。

Cookies 信息可以在 "Cookies" 选项卡中找到,其中列出了与该请求相关的所有 Cookie。

与其他浏览器一样,要获取 Cookies 信息,您可能需要首先进行身份验证或与网站进行互动,以确保 Cookie 已经设置在浏览器中。请注意,某些网站可能会限制或隐藏某些请求头信息,包括 User-Agent 和 Referer。

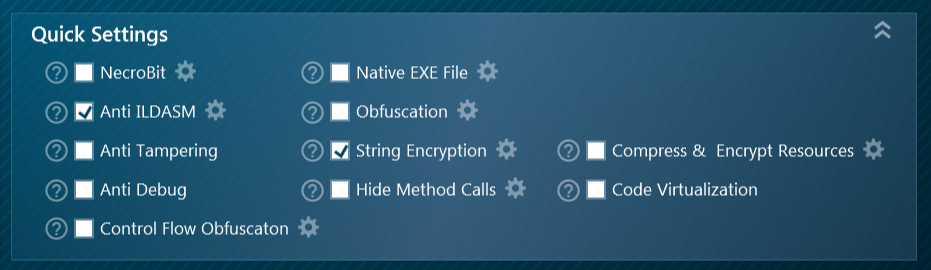

加密混淆软件 net reactor的选项解释

这些选项的解释如下:

NecroBit:这可能是与该软件相关的专有功能或特定技术。没有更多上下文,不清楚"NecroBit"具体指什么,但它可能是一种提供某种形式加密或保护的功能。Anti ILDASM:ILDASM 是随 .NET Framework SDK 提供的中间语言(IL)反编译器。"Anti ILDASM" 是一种防止反编译器分解 .NET 程序集中的 IL 代码的功能,这样可以防止人们轻易地查看和修改代码。Anti Tampering:这是一种安全功能,用于防止软件被篡改。通常,它会检测软件的代码或数据是否在未授权的情况下被改变,确保软件的完整性。Anti Debug:防止调试器附加到应用程序上,从而防止黑客通过调试工具分析或修改运行中的程序。

Control Flow Obfuscation:控制流混淆是一种代码保护技术,通过改变程序的执行流程来防止逆向工程,但不影响程序的最终输出。Native EXE File:可能是指将 .NET 程序集转换为本机可执行文件的功能,这样做可以提高性能并增加逆向工程的难度。Obfuscation:混淆是指改变代码的结构和外观而不改变其功能,以防止逆向工程和破解。String Encryption:字符串加密是对程序中的文本字符串进行加密,以防止通过查看程序的字符串来了解程序的功能或逻辑。Hide Method Calls:隐藏方法调用是一种混淆技术,通过改变方法调用的方式来阻止逆向工程师轻易理解程序逻辑。Compress & Encrypt Resources:压缩和加密资源,减小程序体积,并防止资源(如图像、音频文件等)被非法提取和使用。Code Virtualization:代码虚拟化是一种技术,通过将代码转换成一个只有特定虚拟机可以理解的形式,从而增加了逆向工程的难度。

emm...... 字体是好了,就是位置实在是不敢恭维,随机的。只能重新生成了。

emm...... 字体是好了,就是位置实在是不敢恭维,随机的。只能重新生成了。